Kinijos „Apt Hacking Group“ „Mustang Panda“ buvo pastebėta piktnaudžiaujant „Microsoft Application“ virtualizacijos injektoriaus įrankiu kaip „LOLBIN“, kad būtų galima įšvirkšti kenksmingą naudingą apkrovą į teisėtus procesus, kad būtų išvengta aptikimo antivirusine programine įranga.

Šią techniką atrado „Trend Micro“ grėsmės tyrinėtojai, kurie stebi grėsmės grupę kaip „Earth Preta“, pranešdama, kad nuo 2022 m. Jie patikrino daugiau nei 200 aukų.

„Mustang Panda“ taikymo sritis, pagrįsta „Trend Micro“ matomumu, apima vyriausybės subjektus Azijos ir Ramiojo vandenyno regione, o pirminio užpuolimo metodas yra ietimi el. Laiškai, kuriems atrodo vyriausybės agentūros, NVO, minties rezervuarai ar teisėsauga.

Anksčiau grėsmės grupė buvo pastebėta atakose, skirtose visame pasaulyje, naudojant „Google Drive“ kenkėjiškų programų platinimui, pasirinktinėms vengimo darbininkams ir kirminų atakų grandinei.

„Trend Micro“ pastebėtuose el. Laiškuose yra kenkėjiškas priedas, kuriame yra „Dropper“ failas (IRSetup.exe), „Setup“ gamyklos diegimo programa.

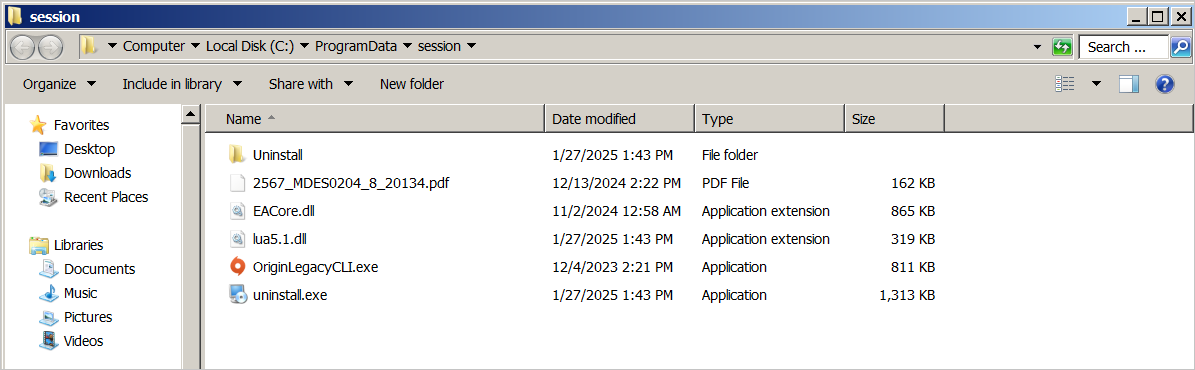

Jei tai įvyks auka, ji numes kelis failus į C: \ ProgramData \ sesiją, įskaitant teisėtus failus, kenkėjiškų programų komponentus ir „Decoy PDF“, kuris tarnauja kaip nukreipimas.

Šaltinis: tendencijos mikro

Vengimas antivirusinis

Kai aptinkami ESET antivirusiniai produktai (ekrn.exe arba EGUI.exe), ant pažeistos mašinos, „Mustang Panda“ naudoja unikalų vengimo mechanizmą, išnaudojantį įrankius, iš anksto įdiegtus „Windows 10“ ir vėliau.

Piktnaudžiavimas prasideda nuo „Microsoft Application Virtualization“ injektoriaus („Mavinject.exe“) – teisėto „Windows“ sistemos įrankio, leidžiančio operacinei sistemai įšvirkšti kodą į vykdymo procesus.

Jį daugiausia naudoja „Microsoft“ programų virtualizavimas (APP-V), kad paleistų virtualizuotas programas, tačiau kūrėjai ir administratoriai taip pat gali jį naudoti DLL vykdymui kitame bandymo ar automatizavimo proceso metu.

2022 m. Kibernetinio saugumo įmonė „Fourcore“ pranešė, kad „Mavinject.exe“ gali būti piktnaudžiaujama kaip „LOLBIN“, įspėjanti, kad vykdomąjį failą reikia užblokuoti įrenginiuose, kuriuose nenaudojama „App-V“.

„Mustang Panda“ piktnaudžiauja vykdomuoju asmeniu, kad įšvirkštų kenksmingų naudingų krovinių į „Waitfor.exe“, teisėtą „Windows“ įrankį, kuris yra iš anksto įdiegtas „Windows“ operacinėse sistemose.

Teisėta „Waitfor.exe“ funkcija „Windows“ yra sinchronizuoti procesus keliose mašinose, laukiant signalo ar komandos prieš vykdant konkretų veiksmą.

Jis pirmiausia naudojamas paketiniame scenarijuje ir automatizavime, kad būtų galima atidėti užduotis arba užtikrinti, kad konkretūs procesai baigtųsi prieš pradedant kitus.

Būdamas patikimas sistemos procesas, kenkėjiška programinė įranga, kuri yra įšvirkšta joje, praeina kaip įprastas „Windows“ procesas, taigi ESET ir potencialiai kiti antivirusiniai įrankiai nenurodo kenkėjiškos programos vykdymo.

Į „Waitfor.exe“ įšvirkšta kenkėjiška programinė įranga yra modifikuota „Toneshell“ galinio durų versija, kuri yra paslėpta DLL failo viduje (ecore.dll).

Kai veikianti, kenkėjiška programa prisijungia prie savo komandos ir valdymo serverio „CararTC“ (.) COM: 443 ir siunčia sistemos informaciją ir aukos ID.

.jpg)

Šaltinis: tendencijos mikro

Kenkėjiška programinė įranga užpuolikams taip pat suteikia atvirkštinį apvalkalą nuotoliniam komandų vykdymui ir failų operacijoms, tokioms kaip perkelti ir ištrinti.

„Trend Micro“ tiki, kad šis naujas variantas yra pasirinktinis „Mustang Panda“ įrankis, pagrįstas jo funkcinėmis charakteristikomis ir anksčiau dokumentais patvirtintais paketų iššifravimo mechanizmais.