Daugiau nei 1000 „CrushFTP“ egzempliorių, šiuo metu veikiamų internete, yra pažeidžiami užgrobimo atakų, kurios išnaudoja kritinę saugos klaidą, suteikdami administratoriaus prieigą prie žiniatinklio sąsajos.

Saugumo pažeidžiamumas (CVE-2025-54309) atsiranda dėl netinkamo AS2 patvirtinimo ir daro įtaką visoms „Crushftp“ versijoms, mažesnėms nei 10.8.5 ir 11.3.4_23. Pardavėjas pažymėjo trūkumą kaip aktyviai išnaudotą gamtoje liepos 19 d., Pažymėdamas, kad išpuoliai galėjo būti pradėti anksčiau, nors dar reikia rasti įrodymų, patvirtinančių tai.

„Liepos 18 d., 9 val.

„Jie išnaudoja tai tiems, kurie nesilaikė naujų versijų. Kaip visada rekomenduojame reguliariai ir dažnai pataisyti. Kiekvienas, kuris nuolat atnaujino šį išnaudojimą.”

Tačiau praėjusią savaitę „Crushftp“ pridūrė, kad serveriai, kurie buvo nuolat atnaujinami, nėra pažeidžiami atakų, teigdami, kad klientams, kurie naudoja demilitarizuotos zonos (DMZ) egzempliorių, kad būtų galima atskirti savo pagrindinį serverį, neturi įtakos šis pažeidžiamumas.

Bendrovė taip pat rekomenduoja peržiūrėti neįprastos veiklos įkėlimo ir atsisiuntimo žurnalus, taip pat įjungti automatinius atnaujinimus ir baltųjų sąrašų IPS serveriui ir administratoriui prieigą prie tolesnių mažinimo bandymų sušvelninti.

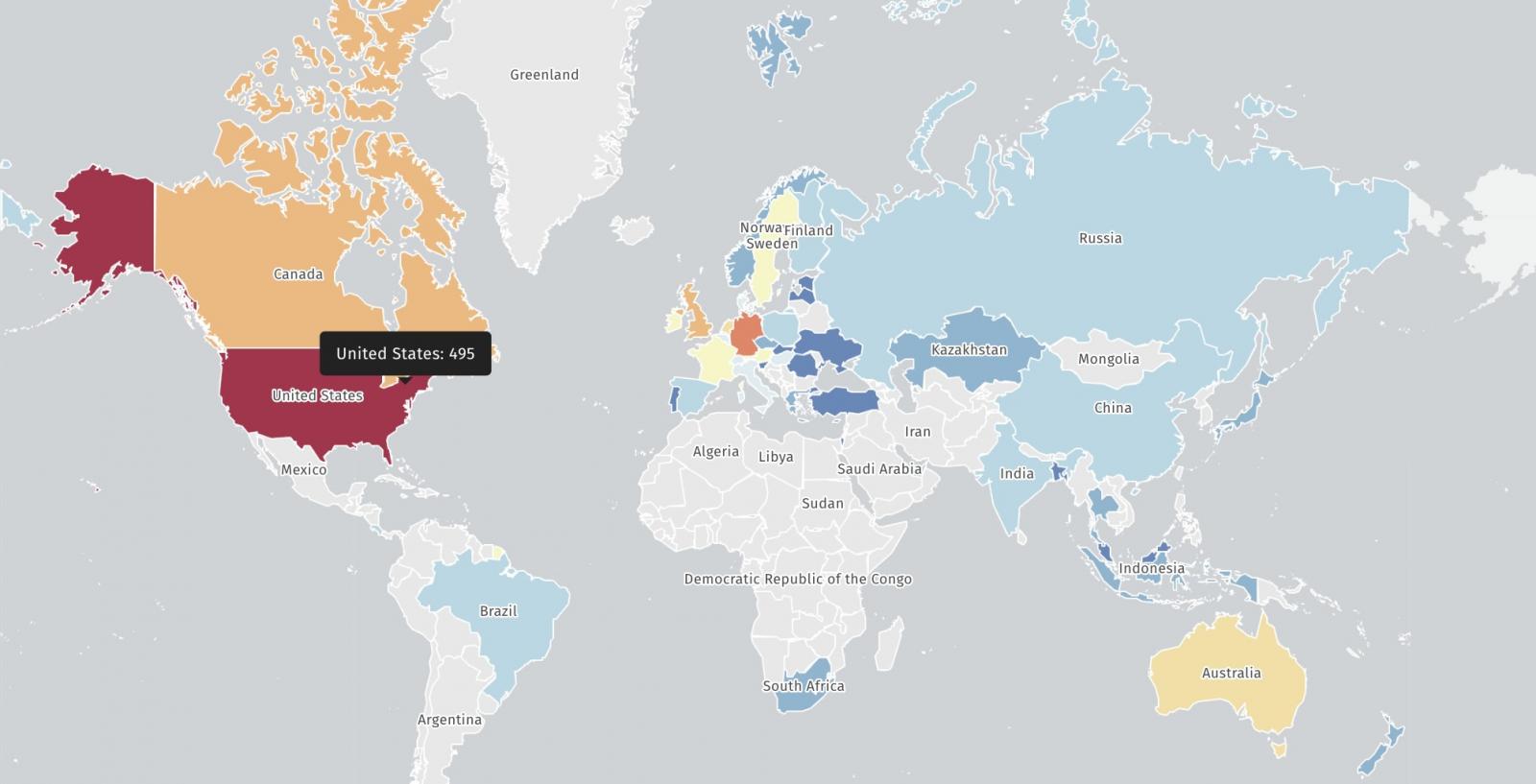

Remiantis saugumo grėsmės stebėjimo platformos „Shadowserver“ nuskaitymais, maždaug 1 040 „Cri Crushftp“ egzempliorių lieka nepaliesta prieš CVE-2025-54309 ir yra pažeidžiami atakų.

„ShadowServer“ dabar praneša „CrushFTP“ klientams, kad jų serveriai yra neapsaugoti nuo vykstančio CVE-2025-54309 išnaudojimo, atskleidžiant jų turinį duomenų vagysčių bandymams.

Nors neaišku, ar šie vykstantys atakos diegia kenkėjišką programą, ar buvo naudojamos duomenų vagystėms, valdomi failų perdavimo sprendimai, tokie kaip „CrushFTP“, pastaraisiais metais buvo didelės vertės tikslai „Ransomware Gangs“.

Pavyzdžiui, vien Clop kibernetinių nusikaltimų gauja buvo susietas su keliomis duomenų vagys „Goanywhere MFT“, „MoveIt Transfer“ ir visai neseniai „Cleo“ programinė įranga.

Prieš metus, 2024 m. Balandžio mėn) Tai leido neautentifikuotiems užpuolikams išvengti vartotojo virtualių failų sistemos (VFS) ir atsisiųsti sistemos failus.

Tuo metu kibernetinio saugumo kompanija „CrowdStrike“ rado įrodymų, kad išpuoliai, kurie buvo nukreipti į „Crushftp“ atvejus keliose JAV organizacijose ir sutelkė dėmesį į žvalgybos rinkimą, greičiausiai buvo politiškai motyvuoti.

Atsiranda kylančių grėsmių realiuoju laiku – prieš tai, kai jie daro įtaką jūsų verslui.

Sužinokite, kaip debesų aptikimas ir atsakymas (CDR) suteikia saugumo komandoms reikalingą pranašumą šiame praktiniame, nesąmoningame vadove.