Smėlio kirmėlių Rusijos karinės kibernetinės-funkcijos grupė nukreipia „Windows“ vartotojus Ukrainoje su „Trojanized Microsoft Key Management Service“ (KMS) aktyvatoriais ir padirbtais „Windows“ atnaujinimais.

Šie išpuoliai greičiausiai prasidėjo 2023 m. Pabaigoje ir dabar juos siejo „Eclecticiq“ grėsmės analitikai su smėlio kirmėlių įsilaužėliais, pagrįstais sutampančiomis infrastruktūromis, nuoseklia taktika, technika ir procedūromis (TTP) ir dažnai naudojamos protonmail sąskaitos, skirtos registruoti domenus, naudojamus išpuoliuose.

Užpuolikai taip pat panaudojo „Backorth“ krautuvą, norėdami dislokuoti „Darkcrystal Rat“ (DCRAT) kenkėjišką programą (naudojamą ankstesnėse smėlio kirmėlių atakose) ir derinimo simbolius, susijusius su rusų kalbos kūrimo aplinka, dar labiau sustiprindami tyrėjų pasitikėjimą, kad dalyvauja Rusijos kariniai įsilaužėliai.

„EclecticIq“ nustatė septynias kenkėjiškų programų paskirstymo kampanijas, susietas su ta pačia kenksminga veiklos grupe, kiekviena naudodama panašius masalus ir TTP. Visai neseniai, 2025 m. Sausio 12 d., Analitikai pastebėjo išpuolius, užkrečiančius aukas DCRAT nuotolinės prieigos trojane, atlikdami duomenis apie išpuolius, naudodamiesi klaidos kvadratu.

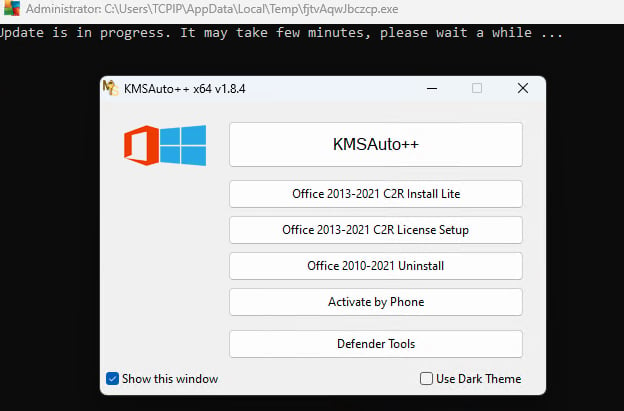

Įdiegęs aukos įrenginį, padirbtame KMS aktyvinimo įrankyje rodoma padirbta „Windows“ aktyvavimo sąsaja, įdiegia kenkėjiškų programų krautuvą ir išjungia „Windows Defender“ fone, prieš pateikdamas galutinę žiurkės naudingą apkrovą.

Galutinis atakų tikslas yra rinkti neskelbtiną informaciją iš užkrėstų kompiuterių ir nusiųsti ją užpuoliko kontroliuojamiems serveriams. Kenkėjiška programinė įranga vagia klavišų paspaudimus, naršyklės slapukus, naršyklės istoriją, išsaugotus kredencialus, FTP kredencialus, sistemos informaciją ir ekrano kopijas.

„Sandworm“ naudojimą kenkėjiškų „Windows“ aktyvatorių greičiausiai paskatino didžiulis atakos paviršius, kurį atidarė didelis piratinės programinės įrangos naudojimas Ukrainoje, kuri taip pat kankina šalies vyriausybės sektorių.

„Daugelis vartotojų, įskaitant verslą ir kritinius subjektus, kreipėsi į piratinę programinę įrangą iš nepatikimų šaltinių, suteikdami tokiems priešininkams kaip„ Sandworm “(APT44) puiki galimybė įterpti kenkėjiškas programas į plačiai naudojamas programas“, – teigė „Eclecticiq“.

„Ši taktika įgalina didelio masto šnipinėjimą, duomenų vagystes ir tinklo kompromisą, tiesiogiai grėsmingai Ukrainos nacionaliniam saugumui, kritinei infrastruktūrai ir privačiojo sektoriaus atsparumui.”

Sandworm (taip pat stebimas kaip UAC-0113, APT44 ir Seashell Blizzard) yra įsilaužimo grupė, veikianti bent jau 2009 m., Ir dalis pagrindinio žvalgybos direktorato (GRU), Rusijos karinės žvalgybos tarnybos 74455, daugiausia dėmesio žlugdantis ir destruktyvūs išpuoliai TIKSLINIMAS Ukraina.